Variante macOS do LightSpy Spyware and adware encontrada com recursos avançados de vigilância

Pesquisadores de segurança cibernética revelaram que o LightSpy o adware supostamente direcionado a usuários do Apple iOS é, na verdade, uma variante do implante do macOS anteriormente não documentada.

As descobertas vêm do Huntress Labs e do ThreatFabric, que analisaram separadamente os artefatos associados à estrutura de malware de plataforma cruzada que provavelmente possui recursos para infectar Android, iOS, Home windows, macOS, Linux e roteadores da NETGEAR, Linksys e ASUS.

“O grupo de atores do Menace usou duas explorações disponíveis publicamente (CVE-2018-4233, CVE-2018-4404) para fornecer implantes para macOS”, disse ThreatFabric em um relatório publicado na semana passada. “Parte da exploração CVE-2018-4404 provavelmente foi emprestada da estrutura Metasploit. A versão 10 do macOS foi direcionada por meio dessas explorações.”

O LightSpy foi relatado publicamente pela primeira vez em 2020, embora relatórios subsequentes da Lookout e da empresa holandesa de segurança móvel tenham revelado possíveis conexões entre o adware e uma ferramenta de vigilância Android chamada DragonEgg.

No início de abril, a BlackBerry divulgou o que disse ser uma campanha “renovada” de espionagem cibernética visando usuários no sul da Ásia para fornecer uma versão iOS do LightSpy. Mas agora foi descoberto que esta é uma versão do macOS muito mais refinada que emprega um sistema baseado em plug-in para coletar vários tipos de informações.

“Também vale a pena notar que, embora esta amostra tenha sido carregada recentemente no VirusTotal da Índia, este não é um indicador particularmente forte de uma campanha ativa, nem de segmentação na região”, disseram os pesquisadores da Huntress, Stuart Ashenbrenner e Alden Schmidt.

“É um fator que contribui, mas sem evidências mais concretas ou visibilidade dos mecanismos de entrega, deve ser encarado com cautela.”

A análise do ThreatFabric revelou que o tipo macOS está ativo desde pelo menos janeiro de 2024, mas confinado a apenas cerca de 20 dispositivos, a maioria dos quais são considerados dispositivos de teste.

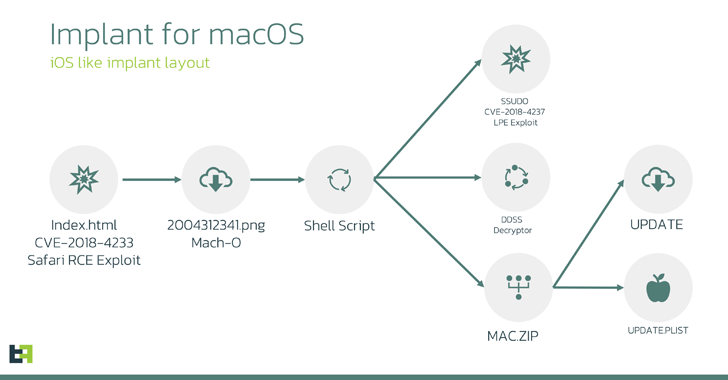

A cadeia de ataque começa com a exploração do CVE-2018-4233, uma falha do Safari WebKit, por meio de páginas HTML não autorizadas para acionar a execução de código, levando à entrega de um binário MachO de 64 bits que se disfarça como um arquivo de imagem PNG.

O binário é projetado principalmente para extrair e iniciar um script de shell que, por sua vez, busca três cargas adicionais: uma exploração de escalonamento de privilégios, um utilitário de criptografia/descriptografia e um arquivo ZIP.

O script posteriormente extrai o conteúdo do arquivo ZIP – replace e replace.plist – e atribui privilégios de root a ambos. O arquivo de lista de propriedades de informações (plist) é usado para configurar a persistência para o outro arquivo, de forma que ele seja iniciado sempre após a reinicialização do sistema.

O arquivo de “atualização” (também conhecido como macircloader) atua como um carregador para o componente LightSpy Core, permitindo que este estabeleça contato com um servidor de comando e controle (C2) e recupere comandos, bem como baixe plug-ins.

A versão macOS vem com suporte para 10 plug-ins diferentes para capturar áudio do microfone, tirar fotos, gravar atividades na tela, coletar e excluir arquivos, executar comandos shell, obter a lista de aplicativos instalados e processos em execução e extrair dados de navegadores da internet ( Safari e Google Chrome) e Chaves do iCloud.

Dois outros plugins permitem ainda capturar informações sobre todos os outros dispositivos que estão conectados à mesma rede da vítima, a lista de redes Wi-Fi às quais o dispositivo está conectado e detalhes sobre as redes Wi-Fi próximas.

“O Core serve como um despachante de comando e plug-ins adicionais ampliam a funcionalidade”, observou ThreatFabric. “Tanto o Core quanto os plugins podem ser atualizados dinamicamente por um comando do C2.”

A empresa de cibersegurança afirmou ter encontrado uma configuração errada que permitiu o acesso ao painel C2, incluindo uma plataforma de controlo remoto, que contém informações sobre as vítimas e os dados associados.

“Independentemente da plataforma visada, o grupo de atores da ameaça se concentrou em interceptar as comunicações das vítimas, como conversas de mensagens e gravações de voz”, disse a empresa. “Para o macOS, foi desenvolvido um plugin especializado para descoberta de rede, com o objetivo de identificar dispositivos próximos à vítima.”

O desenvolvimento ocorre no momento em que os dispositivos Android são alvo de trojans bancários conhecidos, como BankBot e SpyNote, em ataques direcionados a usuários de aplicativos bancários móveis no Uzbequistão e no Brasil, bem como se passando por um provedor de serviços de telecomunicações do México para infectar usuários na América Latina e no Caribe. .

Também surge no momento em que um relatório do Entry Now e do Citizen Lab descobriu provas de ataques de adware Pegasus contra sete activistas da oposição de língua russa e bielorrussa e meios de comunicação independentes na Letónia, Lituânia e Polónia.

“O uso do adware Pegasus para atingir jornalistas e ativistas de língua russa e bielorrussa remonta pelo menos a 2020, com mais ataques após a invasão em grande escala da Ucrânia pela Rússia em fevereiro de 2022”, disse Entry Now, acrescentando “um único adware Pegasus operador pode estar por trás do ataque a pelo menos três das vítimas e possivelmente a todas as cinco.”