O que é gerenciamento de exposição e como ele difere do ASM?

Startups e expansões geralmente são organizações que priorizam a nuvem e raramente possuem ambientes locais legados e extensos. Da mesma forma, conhecendo a facilidade e a flexibilidade que os ambientes de nuvem proporcionam, o mercado intermediário funciona predominantemente em um estado híbrido, parcialmente na nuvem, mas com alguns ativos locais.

Embora tenha havido um manifesto retrocesso em relação aos preços e ao aprisionamento apresentados ao usar a infraestrutura em nuvem, a nuvem ainda é o fornecedor preposto para a maioria das pequenas e médias empresas.

Porquê resultado, as superfícies de ataque externas são cada vez mais complexas e distribuídas e, portanto, mais difíceis de monitorizar e proteger. Essa superfície de ataque expandida oferece aos hackers muitos pontos cegos e lacunas para explorar. As equipes de segurança estão na retaguarda, reagindo, muitas vezes com muita lentidão, às mudanças em sua própria superfície de ataque, à medida que as equipes de engenharia aumentam continuamente e expõem novos sistemas, serviços e dados à Internet.

Isto é agravado pelo facto de o cenário de ameaças estar sempre a mudar. Milhares de novas vulnerabilidades são descobertas todos os meses, incluindo vulnerabilidades que permitem que um invasor obtenha controle totalidade sobre sistemas que precisam estar voltados para a Internet e que se destinam a concordar equipes de segurança ou facilitar conexões seguras (veja a vaga de vulnerabilidades Citrix e Ivanti que têm surgiu recentemente). Porquê você pode reagir a uma novidade vulnerabilidade sátira que está sendo explorada por gangues de ransomware se você nem sabe se sua organização está usando essa tecnologia e a expondo na Internet?

Uma das razões pelas quais as equipes de segurança enfrentam dificuldades é porque os processos são reativos e o conhecimento sobre a superfície de ataque da organização fica só nas cabeças das pessoas que estão desenvolvendo esses sistemas em nuvem. As equipes de segurança contam com uma variedade de soluções que geram muitos dados fragmentados que são difíceis de entender, priorizar e tomar medidas. É cá que o gerenciamento de exposição se enquadra porquê uma extensão do gerenciamento de superfície de ataque extrínseco.

O que é gerenciamento de exposição em segurança cibernética?

À medida que os ambientes evoluem e se tornam mais complexos, também evoluem as ferramentas e técnicas necessárias para protegê-los. O gerenciamento de exposição visa reduzir essa complicação, proporcionando visibilidade de todos os pontos da superfície de ataque que um invasor poderia usar para violar sua organização e, em última estudo, simbolizar um risco para os negócios.

A gestão de exposição visa fornecer uma lista priorizada de exposições, com contexto para cada uma, para que você possa tomar uma decisão informada sobre o que enfrentar primeiro e porquê mourejar com isso para reduzir o risco do seu negócio.

“As organizações que implementam um programa de gestão de exposição contínua terão três vezes menos verosimilhança de serem violadas até 2026” (Gartner)

O gerenciamento de exposição também pode ajudar a aumentar a visibilidade de toda a sua superfície de ataque, incluindo ativos de dados, porquê repositórios de código porquê GitHub e GitLab, para que você possa encontrar com mais precisão oportunidades para um invasor e desligá-los antes que representem um risco muito grande para o seu negócio. .

Isso significa que você pode entender melhor os riscos que enfrenta e priorizar os ataques que não são unicamente mais prováveis, mas também mais graves. Numa profundidade em que as equipas de segurança estão sobrecarregadas de dados – mais de 25.000 vulnerabilidades foram publicadas em 2022, e vimos esse aumento para mais de 26.500 em 2023 – ter uma imagem clara de onde concentrar o seu tempo e esforço está a tornar-se necessário.

Gerenciamento de exposição versus gerenciamento de superfície de ataque

Embora ambos tenham o mesmo objetivo, existem diferenças importantes entre os dois. O Gerenciamento de Superfície de Ataque Extrínseco (ASM) é o processo contínuo de invenção e identificação de ativos que podem ser vistos por um invasor na Internet, mostrando onde existem falhas de segurança, onde podem ser usadas para realizar um ataque e onde as defesas são fortes o suficiente para repelir um ataque. Se você puder fazer a varredura usando a verificação de vulnerabilidades, geralmente ela se enquadra no gerenciamento da superfície de ataque.

O gerenciamento de exposição vai um passo além para incluir ativos de dados, identidades de usuários e feitio de conta na nuvem, o que ajuda você a entender sua exposição e reduzi-la quando necessário.

Cá, a superfície de ataque inclui qualquer um dos produtos SaaS que você usa. Se um deles for comprometido ou uma de suas contas no seu provedor de SaaS for comprometida, eles terão informações que podem ser usadas para facilitar outros ataques. Portanto, não deve ser esquecido ao estimar o risco para o negócio.

Visualize e minimize sua exposição com o Intruder

Lembra do que foi dito sobre uma grande superfície de ataque ser mais difícil de tutorar? Você pode reduzir o seu monitorando continuamente as mudanças com uma instrumento automatizada de gerenciamento de vulnerabilidades porquê o Intruder. Obtenha controle totalidade do seu gerenciamento de vulnerabilidades para:

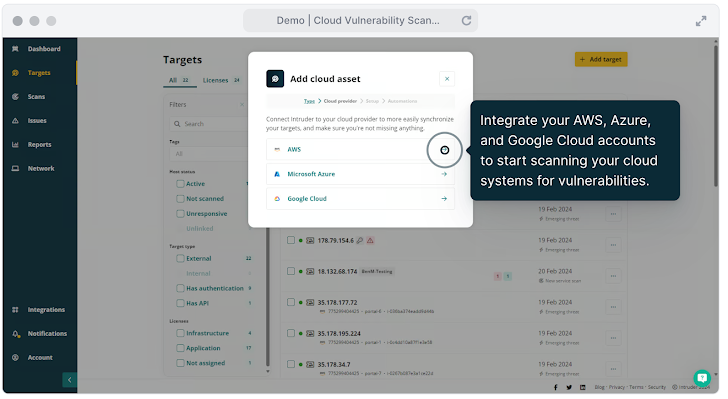

- Descubra ativos: quando novos serviços em nuvem são ativados e expostos à Internet, o Intruder iniciará uma verificação para encontrar vulnerabilidades para que você possa corrigi-las mais rapidamente

- Saiba o que está exposto: obtenha visibilidade completa do perímetro da sua rede, rastreie alvos ativos e que não respondem, identifique alterações, monitore certificados expirados e veja quaisquer portas, serviços ou protocolos que não deveriam ser expostos à Internet

- Detectar mais: O Intruder usa vários scanners para identificar vulnerabilidades e exposições em sua superfície de ataque, proporcionando maior visibilidade

- Concentre-se nos grandes problemas: obtenha resultados priorizados com base no contexto, para que você possa se concentrar nos problemas mais urgentes sem perder tempo analisando o rumor

|

| O Intruder monitora continuamente e verifica maquinalmente seus ambientes à medida que surgem novas vulnerabilidades |

Os clientes Premium e Vanguard também podem aumentar seu gerenciamento de exposição com a caça a bugs, onde os testadores do Intruder procuram os pontos fracos e as exposições que os scanners automatizados podem perder. Comece hoje mesmo com um teste gratuito de 14 dias.