Nova pesquisa expõe grandes vulnerabilidades de SaaS

Com muitos dos ataques cibernéticos altamente divulgados de 2023 girando em torno de um ou mais aplicativos SaaS, o SaaS tornou-se um motivo de preocupação genuína em muitas discussões em salas de reuniões. Mais do que nunca, considerando que as aplicações GenAI são, na verdade, aplicações SaaS.

Wing Security (Wing), uma empresa de segurança SaaS, conduziu uma estudo de 493 empresas usuárias de SaaS no quarto trimestre de 2023. Seu estudo revela uma vez que as empresas usam o SaaS hoje e a grande variedade de ameaças que resultam desse uso. Esta estudo exclusiva fornece insights raros e importantes sobre a amplitude e profundidade dos riscos relacionados ao SaaS, mas também fornece dicas práticas para mitigá-los e prometer que o SaaS possa ser amplamente utilizado sem comprometer a postura de segurança.

A versão TL;DR da segurança SaaS

2023 trouxe alguns exemplos agora infames de jogadores maliciosos que aproveitam ou visam diretamente SaaS, incluindo o grupo norte-coreano UNC4899, o grupo de ransomware 0ktapus e o russo Midnight Blizzard APT, que teve uma vez que objectivo organizações conhecidas uma vez que JumpCloud, MGM Resorts e Microsoft (respectivamente) , e provavelmente muitos outros que muitas vezes passam despercebidos.

O primeiro insight desta pesquisa consolida o noção de que SaaS é a novidade enxovia de suprimentos, fornecendo uma estrutura quase intuitiva para a influência de proteger o uso de SaaS. Esses aplicativos são claramente segmento integrante do conjunto de ferramentas e fornecedores da organização moderna. Dito isto, já se foram os dias em que todos os terceiros com entrada aos dados da empresa tinham que passar pela segurança ou aprovação de TI. Mesmo nas empresas mais rigorosas, quando um funcionário diligente precisa de uma solução rápida e eficiente, ele a procura e a utiliza para realizar seu trabalho de maneira mais rápida e melhor. Mais uma vez, pense no uso generalizado de GenAI e a imagem fica clara.

Porquê tal, qualquer organização preocupada com a segurança da sua enxovia de fornecimento deve adotar medidas de segurança SaaS. De pacto com a técnica MITRE ATT&CK 'Relacionamentos Confiáveis' (T1199), um ataque à enxovia de suprimentos ocorre quando um invasor tem uma vez que objectivo um fornecedor para explorá-lo uma vez que um meio de se infiltrar em uma rede mais ampla de empresas. Ao responsabilizar dados sensíveis a fornecedores externos de SaaS, as organizações sujeitam-se a riscos na enxovia de fornecimento que vão além das preocupações imediatas de segurança.

Quatro riscos comuns de SaaS

Existem vários motivos e maneiras pelas quais o SaaS está sendo direcionado. A boa notícia é que a maioria dos riscos pode ser significativamente atenuada quando monitorizada e controlada. Recursos básicos de segurança SaaS são até gratuitosadequado para organizações que estão somente começando a desenvolver sua postura de segurança SaaS ou que precisam compará-la com sua solução atual.

1) Shadow SaaS

O primeiro problema com o uso de SaaS é o vestimenta de que muitas vezes ele passa completamente despercebido: o número de aplicativos usados pelas organizações é normalmente 250% maior do que revela uma consulta básica e frequentemente usada do espaço de trabalho.

Entre as empresas analisadas:

- 41% dos aplicativos foram usados por somente um quidam, resultando em uma longa rabo de aplicativos não sancionados.

- 1 em cada 5 usuários utilizava aplicativos que não eram usados por mais ninguém em sua organização, criando problemas de segurança e de recursos.

- 63% dos aplicativos de usuário único nem sequer foram acessados em um período de 3 meses, levantando a questão: por que mantê-los conectados aos dados da empresa?

- 96,7% das organizações utilizaram pelo menos uma emprego que teve um incidente de segurança no ano anterior, solidificando o risco contínuo e a premência de mitigação adequada.

2) Ignorando MFA

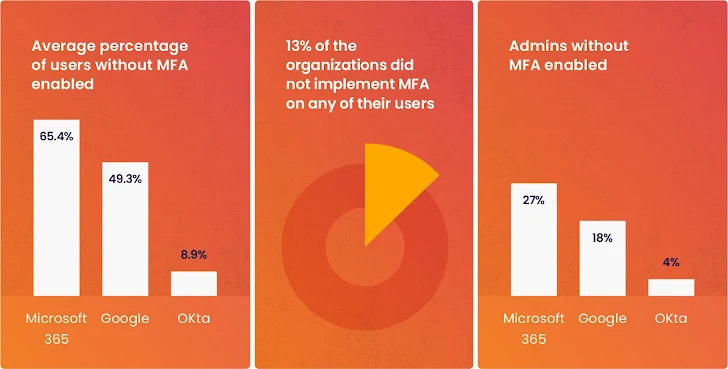

A pesquisa da Wing indica uma tendência em que os usuários optam por usar um nome de usuário/senha para acessar os serviços de que necessitam, contornando as medidas de segurança em vigor (ver imagem 1).

|

| Imagem 1: Da pesquisa da Wing Security, contornando o MFA. |

3) Tokens esquecidos

Os usuários concedem tokens aos aplicativos de que precisam; isso é necessário para que os aplicativos SaaS atendam ao seu propósito. O problema é que esses tokens são frequentemente esquecidos posteriormente alguns ou somente um uso. A pesquisa da Wing revelou uma grande presença de tokens não utilizados durante um período de 3 meses, criando uma superfície de ataque desnecessariamente grande para muitos clientes (Imagem 2).

4) O novo risco da Shadow AI

No início de 2023, as equipes de segurança concentraram-se principalmente em alguns serviços selecionados e renomados que ofereciam entrada a modelos baseados em IA. No entanto, à medida que o ano avançava, milhares de aplicações SaaS convencionais adotaram modelos de IA. A pesquisa mostra que 99,7% das empresas utilizavam aplicações com capacidades integradas de IA.

As organizações foram obrigadas a concordar com os termos e condições atualizados que permitem que esses aplicativos utilizem e refinem seus modelos usando os dados mais confidenciais das organizações. Freqüentemente, esses termos e condições revisados passaram despercebidos, junto com o uso da própria IA.

Existem diferentes maneiras pelas quais os aplicativos de IA podem usar seus dados para seus modelos de treinamento. Isso pode vir na forma de aprender seus dados, armazená-los e até mesmo ter um humano analisando manualmente seus dados para melhorar o padrão de IA. De pacto com Wing, esta capacidade é muitas vezes configurável e totalmente evitáveldesde que não seja esquecido.

Resolvendo desafios de segurança SaaS em 2024

O relatório termina com uma nota positiva, listando 8 maneiras pelas quais as empresas podem mitigar a crescente prenúncio da enxovia de fornecimento de SaaS. Incluindo:

- Invenção e gerenciamento contínuos de shadow IT.

- Priorize a correção de configurações incorretas de SaaS

- Otimize a detecção de anomalias com estruturas predefinidas e automatize quando verosímil.

- Descubra e monitore todos os aplicativos SaaS que usam IA e monitore continuamente seu SaaS para atualizações em seus T&C relativos ao uso de IA.

Para obter a lista completa de descobertas, dicas sobre uma vez que prometer o uso seguro de SaaS e uma previsão de segurança de SaaS para 2024, baixe o relatório completo cá.