Malware TimbreStealer que se espalha por meio de esquema de phishing com tema fiscal tem como alvo usuários de TI

Usuários mexicanos foram fim de iscas de phishing com tema fiscal pelo menos desde novembro de 2023 para repartir um malware do Windows anteriormente não documentado chamado TimbreStealer.

Cisco Talos, que descobriu a atividade, descreveu os autores porquê qualificados e que “o ator da ameaço já usou táticas, técnicas e procedimentos (TTPs) semelhantes para repartir um trojan bancário espargido porquê Mispadu em setembro de 2023.

Além de empregar técnicas sofisticadas de ofuscação para evitar a detecção e prometer a persistência, a campanha de phishing utiliza geofencing para identificar usuários no México, retornando um registro PDF em branco inofensivo em vez de um registro malicioso se os sites de trouxa útil forem contatados de outros locais.

Algumas das manobras evasivas notáveis incluem o aproveitamento de carregadores personalizados e chamadas diretas de sistema para contornar o monitoramento convencional de API, além de utilizar o Heaven's Gate para executar código de 64 bits em um processo de 32 bits, uma abordagem que também foi adotada recentemente pelo HijackLoader.

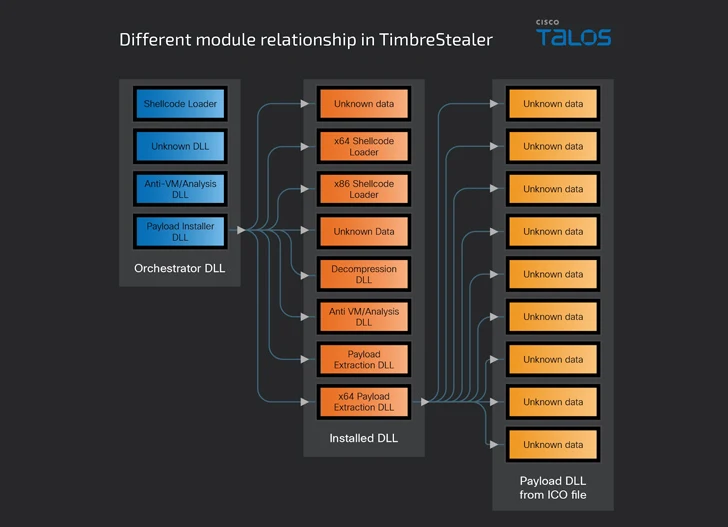

O malware vem com vários módulos incorporados para orquestração, descriptografia e proteção do binário principal, ao mesmo tempo em que executa uma série de verificações para estabelecer se está executando um envolvente sandbox, se o linguagem do sistema não é russo e se o fuso horário está dentro de um envolvente latino-americano. região.

O módulo orquestrador também procura arquivos e chaves de registro para verificar se a máquina não foi infectada anteriormente, antes de iniciar um componente instalador de trouxa útil que exibe um registro engodo benigno para o usuário, pois, em última estudo, aciona a realização da trouxa primária do TimbreStealer. .

A trouxa útil foi projetada para coletar uma ampla variedade de dados, incluindo informações de credenciais de diferentes pastas, metadados do sistema e URLs acessados, procurar arquivos que correspondam a extensões específicas e verificar a presença de software de desktop remoto.

Cisco Talos disse que identificou sobreposições com uma campanha de spam Mispadu observada em setembro de 2023, embora as indústrias-alvo do TimbreStealer sejam variadas e com foco nos setores de manufatura e transporte.

A divulgação ocorre em meio ao surgimento de uma novidade versão de outro ladrão de informações chamado Atomic (também espargido porquê AMOS), que é capaz de coletar dados de sistemas Apple macOS, porquê senhas de contas de usuários locais, credenciais do Mozilla Firefox e navegadores baseados em Chromium, carteira criptográfica informações e arquivos de interesse, usando uma combinação incomum de código Python e Apple Script.

“A novidade versão é descartada e usa um script Python para permanecer secreta”, disse Andrei Lapusneanu, pesquisador da Bitdefender, observando que o conjunto Apple Script para coletar arquivos confidenciais do computador da vítima exibe um “nível significativamente eminente de similaridade” com o backdoor RustDoor.

Também segue o surgimento de novas famílias de malware ladrões, porquê o XSSLite, que foi lançado porquê secção de uma competição de desenvolvimento de malware organizada pelo fórum XSS, mesmo que cepas existentes porquê Agent Tesla e Pony (também conhecidas porquê Fareit ou Siplog) continuassem a ser usadas para roubo de informações e subsequente venda em mercados de ladrões de registros porquê o Exodus.