Hackers visando ativistas de direitos humanos em Marrocos e no Saara Ocidental

Hackers visando ativistas de direitos humanos

Ativistas de direitos humanos em Marrocos e na região do Sahara Ocidental são alvos de um novo agente de ameaças que aproveita ataques de phishing para induzir as vítimas a instalar aplicações Android falsas e fornecer páginas de recolha de credenciais para utilizadores do Home windows.

Cisco Talos está rastreando o cluster de atividades com o nome Adax estreladodescrevendo-o como destacando principalmente ativistas associados à República Árabe Saharaui Democrática (RASD).

A infraestrutura de Starry Addax – ondroid(.)website e ondroid(.)loja – é projetada para atingir usuários de Android e Home windows, com o último envolvendo websites falsos disfarçados de páginas de login para websites populares de mídia social.

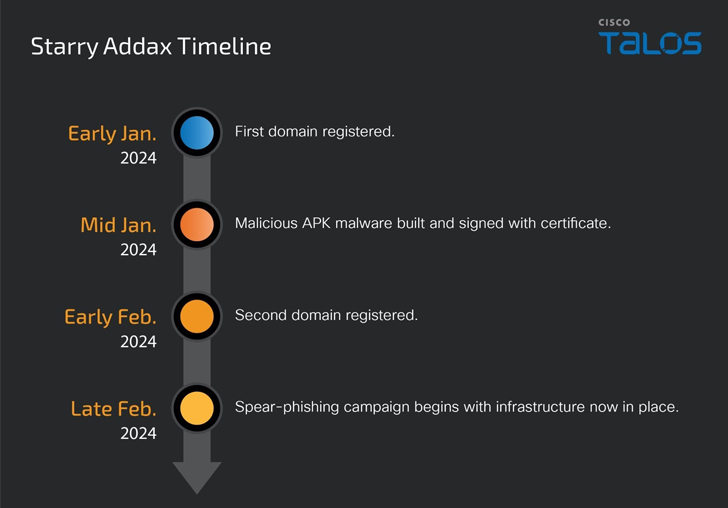

O adversário, que se acredita estar ativo desde janeiro de 2024, é conhecido por enviar e-mails de spear-phishing aos alvos, instando os destinatários a instalar o aplicativo móvel do Sahara Press Service ou um chamariz relevante relacionado à região.

Dependendo do sistema operacional de onde a solicitação é originada, o alvo recebe um APK malicioso que se faz passar pelo Sahara Press Service ou é redirecionado para uma página de login de mídia social para coletar suas credenciais.

O novo malware para Android, denominado FlexStarling, é versátil e equipado para fornecer componentes adicionais de malware e roubar informações confidenciais de dispositivos infectados.

Uma vez instalado, ele solicita que a vítima conceda permissões abrangentes que permitem ao malware realizar ações nefastas, incluindo a busca de comandos a serem executados a partir de um comando e controle (C2) baseado no Firebase, um sinal de que o autor da ameaça está tentando voar sob o radar.

“Campanhas como esta, que têm como alvo indivíduos de alto valor, geralmente pretendem ficar sentados quietos no dispositivo por um longo período”, disse Talos.

“Todos os componentes, desde o malware até a infraestrutura operacional, parecem ter sido feitos sob medida/feitos sob medida para esta campanha específica, indicando um forte foco na furtividade e na condução de atividades sob o radar”.

O desenvolvimento ocorre em meio ao surgimento de um novo trojan comercial de acesso remoto (RAT) para Android conhecido como Oxicorato que está sendo colocado à venda com diversos recursos de coleta de informações.