Gerenciamento de superfície de ataque versus gerenciamento de vulnerabilidades

O gerenciamento de superfície de ataque (ASM) e o gerenciamento de vulnerabilidades (VM) são frequentemente confundidos e, embora se sobreponham, não são a mesma coisa. A principal diferença entre o gerenciamento de superfícies de ataque e o gerenciamento de vulnerabilidades está em seu escopo: o gerenciamento de vulnerabilidades verifica uma lista de ativos conhecidos, enquanto o gerenciamento de superfícies de ataque assume que você possui ativos desconhecidos e, portanto, começa com a descoberta. Vejamos ambos com mais detalhes.

O que é gerenciamento de vulnerabilidades?

O gerenciamento de vulnerabilidades é, no nível mais simples, o uso de ferramentas automatizadas para identificar, priorizar e relatar problemas de segurança e vulnerabilidades em sua infraestrutura digital.

O gerenciamento de vulnerabilidades usa scanners automatizados para executar verificações regulares e programadas em ativos dentro de um intervalo de IP conhecido para detectar vulnerabilidades novas e estabelecidas, para que você possa aplicar patches, remover vulnerabilidades ou mitigar quaisquer riscos potenciais. Essas vulnerabilidades tendem a usar uma pontuação ou escala de risco – como CVSS – e cálculos de risco.

Os scanners de vulnerabilidades geralmente têm milhares de verificações automatizadas à sua disposição e, ao investigar e coletar informações sobre seus sistemas, podem identificar falhas de segurança que podem ser usadas por invasores para roubar informações confidenciais, obter acesso não autorizado aos seus sistemas ou interromper seus negócios. . Armado com esse conhecimento, você pode proteger sua organização e prevenir possíveis ataques.

|

| Uma captura de tela da plataforma de gerenciamento de vulnerabilidades Intruder, projetada para realizar milhares de verificações de segurança, identificando vulnerabilidades em aplicativos da internet, APIs, sistemas em nuvem e muito mais. |

Qual é o processo de gerenciamento de vulnerabilidades?

- Executando uma verificação de vulnerabilidade

- Avaliando seu risco de vulnerabilidade

- Priorizando e corrigindo vulnerabilidades

- Monitorando continuamente

O que é gerenciamento de superfície de ataque?

A principal diferença entre o gerenciamento de vulnerabilidades e o gerenciamento de superfícies de ataque é o escopo. O gerenciamento de superfície de ataque (ASM) inclui descoberta de ativos – ajudando você a encontrar todos os seus ativos e serviços digitais e, em seguida, reduzindo ou minimizando sua exposição para evitar que hackers os explorem.

Com o ASM, todos os ativos conhecidos ou desconhecidos (ambientes locais, na nuvem, subsidiários, de terceiros ou de parceiros) são detectados a partir da perspectiva do invasor de fora da organização. Se você não sabe o que tem, como pode protegê-lo?

Tomemos como exemplo uma interface administrativa como o cPanel ou uma página de administração de firewall – elas podem ser seguras contra todos os ataques atuais conhecidos hoje, mas uma vulnerabilidade poderá ser descoberta amanhã – quando se tornar um risco significativo. Se você monitorar e reduzir sua superfície de ataque, independentemente das vulnerabilidades, ficará mais difícil de atacar.

Assim, uma parte significativa do gerenciamento da superfície de ataque é reduzir a exposição a possíveis vulnerabilidades futuras, removendo serviços e ativos desnecessários da Web. Mas para fazer isso, primeiro você precisa saber o que existe.

Qual é o processo de gerenciamento da superfície de ataque?

- Descubra e mapeie todos os seus ativos digitais

- Garanta visibilidade e crie um registro do que existe

- Execute uma verificação de vulnerabilidade para identificar quaisquer pontos fracos

- Automatize para que todos que criam infraestrutura possam fazê-lo com segurança

- Monitorar continuamente à medida que novas infraestruturas e serviços são criados

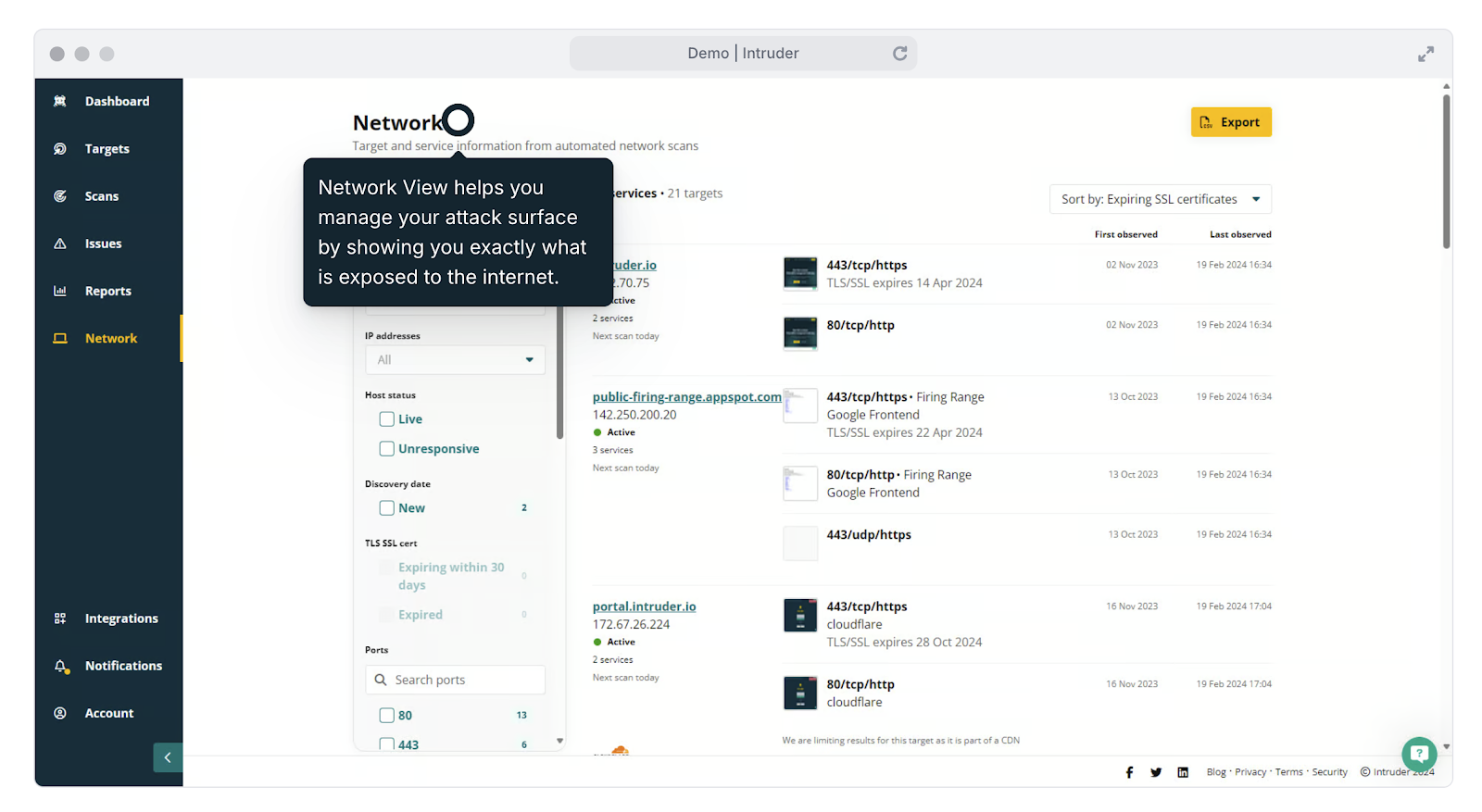

|

| Os recursos de gerenciamento de superfície de ataque do Intruder ajudam você a ficar por dentro das mudanças em seu ambiente, como portas e serviços abertos recentemente. |

Como o gerenciamento da superfície de ataque difere do gerenciamento de vulnerabilidades?

O gerenciamento de vulnerabilidades é o processo de identificação e priorização de vulnerabilidades em sua infraestrutura e aplicativos de TI. O gerenciamento da superfície de ataque vai um passo além, identificando e analisando sua superfície de ataque – todos os dispositivos, pontos de entrada e serviços expostos que um invasor poderia usar para obter acesso aos seus sistemas ou dados.

Você pode combinar o gerenciamento de superfície de ataque e o gerenciamento de vulnerabilidades?

Embora ASM e VM possam ter escopos e objetivos diferentes, eles não são mutuamente exclusivos. Usados em combinação, eles criam uma postura de segurança cibernética muito mais holística, robusta e abrangente. Ao identificar seus ativos e vulnerabilidades, você pode priorizar seus esforços de segurança e alocar recursos de forma mais eficaz – o que o ajudará a reduzir a probabilidade de um ataque bem-sucedido e qualquer impacto potencial.

Como o Intruder pode ajudar com ASM e VM

Em última análise, você não quer deixar pedra sobre pedra quando se trata de segurança cibernética. Soluções modernas de VM e ASM, como o Intruder, podem detectar vulnerabilidades que afetam sua organização. Ele oferece maior visibilidade e controle sobre sua superfície de ataque, monitora alterações de rede e datas de expiração de certificados SSL/TLS, ajuda você a manter o controle de sua infraestrutura em nuvem e permite que você pague apenas por alvos ativos. Por que não conferir você mesmo com um teste gratuito de 14 dias?