Como acelerar suas investigações SOC

O processamento rápido e eficiente de alertas é a base da função de um profissional do Security Operations Center (SOC). As plataformas de lucidez contra ameaças podem aumentar significativamente sua capacidade de fazer isso. Vamos desvendar o que são essas plataformas e uma vez que elas podem capacitar os analistas.

O Repto: Sobrecarga de Alerta

O SOC moderno enfrenta uma enxurrada implacável de alertas de segurança gerados por SIEMs e EDRs. Examinar esses alertas consome muito tempo e muitos recursos. A estudo de uma prenúncio potencial muitas vezes requer uma pesquisa em diversas fontes antes de encontrar evidências conclusivas para verificar se ela representa um risco real. Levante processo é ainda mais dificultado pela frustração de gastar um tempo valioso pesquisando artefatos que acabam se revelando falsos positivos.

Porquê resultado, uma parcela significativa desses eventos permanece sem investigação. Isto realça um repto crítico: encontrar a informação necessária relacionada com diferentes indicadores de forma rápida e precisa. As plataformas de dados de ameaças oferecem uma solução. Essas plataformas permitem que você procure qualquer URL, IP ou outro indicador suspeito e receba insights imediatos sobre seu risco potencial. Uma dessas plataformas é o Threat Intelligence Lookup da ANY.RUN.

Plataformas de lucidez de ameaças para o resgate

Plataformas especializadas para investigações SOC utilizam seus bancos de dados de ameaças, agregados de diversas fontes. Veja, por exemplo, o Threat Intelligence Lookup (TI Lookup) do ANY.RUN. Esta plataforma coleta Indicadores de Compromisso (IOCs) de milhões de sessões de estudo interativas (tarefas) conduzidas na sandbox ANY.RUN.

A plataforma oferece uma dimensão suplementar de dados de ameaças: logs de processos, atividades de registro e rede, teor de traço de comando e outras informações do sistema geradas durante sessões de estudo de sandbox. Os usuários podem logo pesquisar detalhes relevantes nesses campos.

Benefícios das plataformas de lucidez de ameaças

Visibilidade mais profunda das ameaças

Em vez de depender de fontes de dados dispersas, essas plataformas oferecem um único ponto de aproximação para pesquisar IOCs em vários pontos de dados. Isso inclui URLs, hashes de arquivos, endereços IP, eventos registrados, linhas de comando e registros, permitindo identificação e investigação de ameaças mais abrangentes.

Investigações de alerta mais rápidas

Quando ocorre um incidente de segurança, o tempo é forçoso. As plataformas de TI ajudam a coletar rapidamente dados relevantes de lucidez sobre ameaças, permitindo uma compreensão mais profunda da natureza do ataque, dos sistemas afetados e do escopo do comprometimento. Isto pode açodar e melhorar significativamente os esforços de resposta.

Caça proativa a ameaças

As plataformas de lucidez de ameaças capacitam as equipes a procurar ativamente IOCs conhecidos associados a famílias específicas de malware. Essa abordagem proativa pode ajudar a desvendar ameaças ocultas antes que elas se transformem em incidentes graves.

Eles podem fornecer aproximação a dados que podem revelar vulnerabilidades potenciais associadas a ameaças conhecidas. Estas informações podem informar avaliações de risco e ajudar as organizações a priorizar os esforços de segurança com base nos perigos mais prementes.

Estudo de ameaças e tomada de decisão

Armadas com insights detalhados sobre o comportamento do malware, as equipes podem examinar ameaças com mais precisão e tomar decisões informadas sobre contenção, remediação e medidas preventivas futuras. Levante ciclo de aprendizagem contínua fortalece a postura universal de segurança e a conhecimento da equipe.

Exemplos de consulta da plataforma de lucidez de ameaças

Pesquisando com Indicadores Individuais

Imagine que você suspeita que um sistema comprometido em sua rede esteja baixando arquivos maliciosos. Você identifica um endereço IP específico uma vez que nascente potencial e decide investigar mais detalhadamente. Digite o endereço IP na barra de pesquisa de uma plataforma de lucidez de ameaças. Instantaneamente, a plataforma sinaliza o endereço uma vez que malicioso e vinculado ao malware Remcos, oferecendo informações sobre domínios, portas e até arquivos associados a nascente IP.

Ele também fornece aproximação a sessões de estudo em que esse endereço IP estava envolvido e lista táticas, técnicas e procedimentos (TTPs) empregados por malware nessas sessões.

Você pode estudar cada sessão detalhadamente simplesmente clicando nela. O sistema o levará para a página da sessão na sandbox ANY.RUN, onde você poderá explorar todos os processos, conexões e atividades de registro, muito uma vez que coletar as configurações e IOCs do malware ou minguar um relatório abrangente de ameaças.

Pesquisa maleável com curingas

Outro recurso útil de plataformas de lucidez contra ameaças uma vez que o TI Lookup é a capacidade de enviar curingas e consultas combinadas.

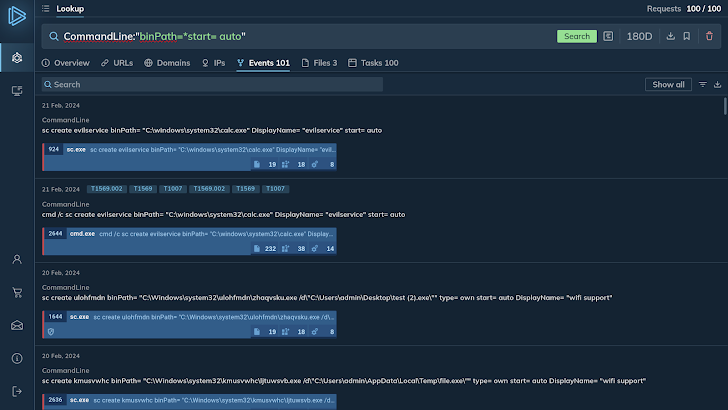

Por exemplo, a consulta “binPath=*start= auto” usa o caractere curinga asterisco e procura qualquer traço de comando com “binPath=” seguido por quaisquer caracteres que terminem com “start= auto”.

A plataforma retorna centena sessões onde apareceu o mesmo migalho. Um revista mais detalhado dos resultados da pesquisa indica que esse artefato específico da traço de comando é característico do malware Tofsee.

Solicitações de pesquisa combinadas

Outra opção para conduzir uma investigação é reunir todos os indicadores disponíveis e submetê-los à plataforma de lucidez de ameaças para identificar todas as instâncias onde estes critérios aparecem coletivamente.

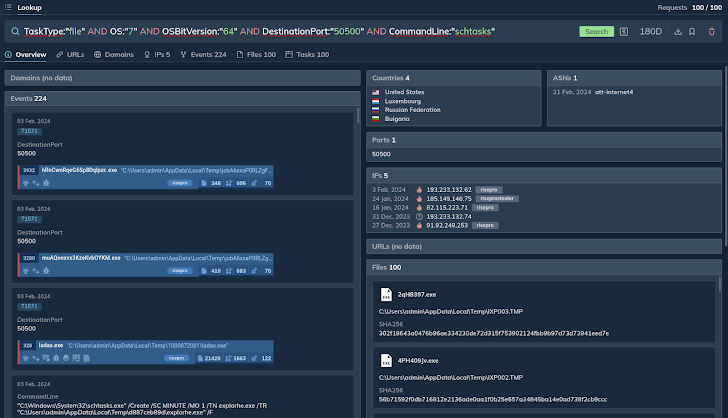

Por exemplo, você pode edificar uma consulta que procure todas as tarefas (sessões) categorizadas uma vez que “registro”, executadas no Windows 7, com sistema operacional de 64 bits, conectando-se à porta 50500 e contendo a string “schtasks” na traço de comando .

A plataforma logo identifica inúmeras sessões que atendem aos critérios especificados e, adicionalmente, fornece uma lista de IPs marcados com “RisePro”, destacando o malware responsável.

Experimente a pesquisa de lucidez de ameaças

O Threat Intelligence Lookup do ANY.RUN permite investigar ameaças com precisão. Analise processos, arquivos, atividades de rede e muito mais. Refine sua pesquisa com mais de 30 campos, incluindo IPs, domínios, eventos registrados e técnicas MITRE. Combine parâmetros para uma compreensão holística. Use consultas curinga para expandir seu alcance.

Solicite um teste para receber 50 solicitações gratuitas para explorar a plataforma.