Apple lança proteção quântica de computador para iMessage com iOS 17.4, eis o que isso significa

A segurança é uma missão sem termo e hoje a Apple anunciou sua mais recente inovação para proteger o iMessage. Já está disponível no iOS 17.4 beta um protocolo criptográfico pós-quântico inovador chamado PQ3. A novidade atualização dá ao iMessage “as propriedades de segurança mais fortes de qualquer protocolo de mensagens em graduação do mundo”. Veja por que a segurança quântica do iMessage é importante agora e no horizonte, porquê o PQ3 funciona e muito mais.

O iMessage tem um histórico de potente segurança. Desde o lançamento em 2011 com criptografia ponta a ponta até a adoção da criptografia Elliptic Curve em 2019, passando pelo BlastDoor com iOS 14, e melhorias recentes porquê Contact Key Verification no final de 2023, a Apple está continuamente atualizando a segurança do iMessage.

Agora a Apple revelou o que labareda de atualização de segurança criptográfica “mais significativa” para o iMessage com uma reconstrução completa do protocolo do sistema. A Apple detalhou o novo progressão em seu blog Security Research esta manhã.

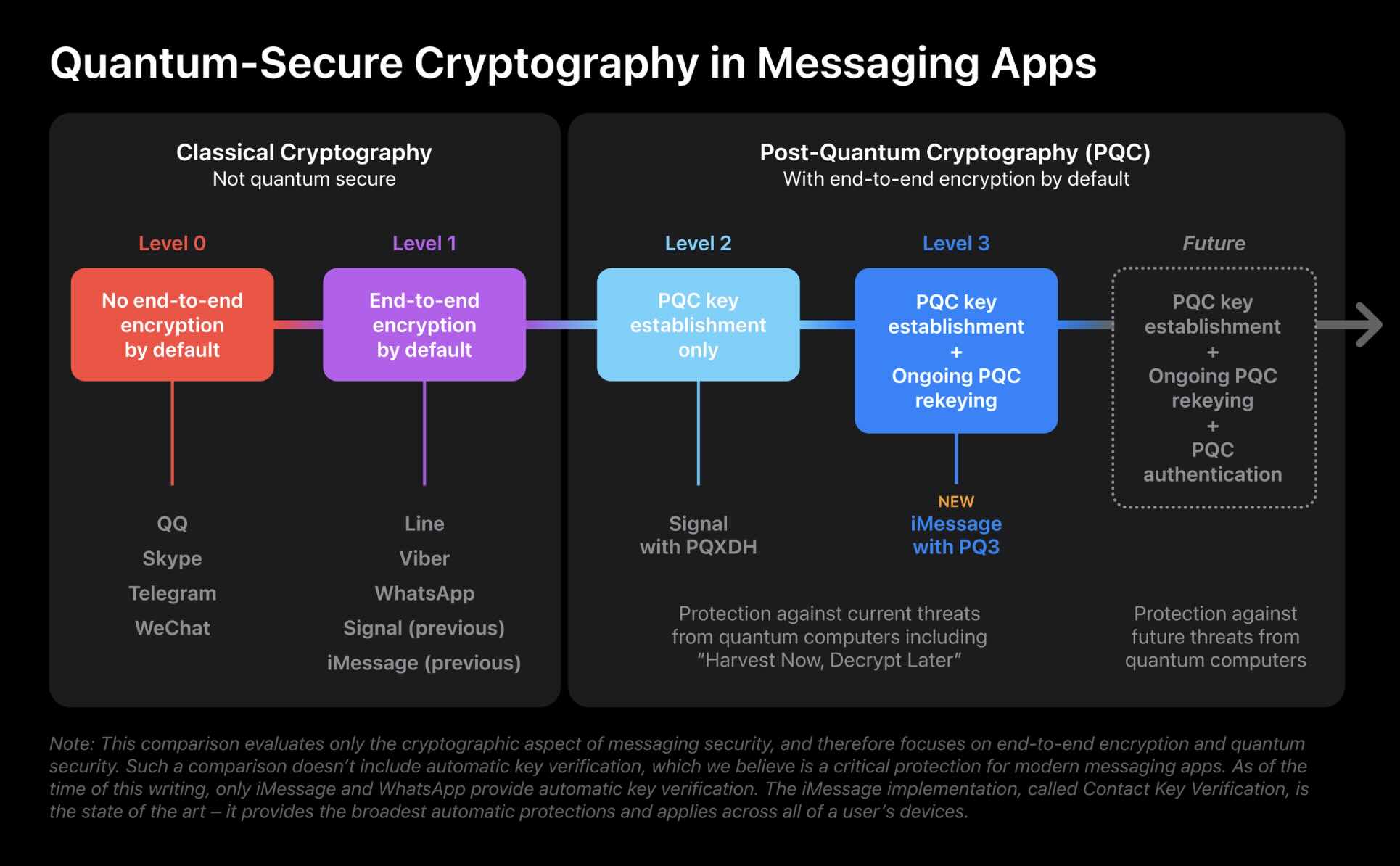

Hoje estamos anunciando a atualização de segurança criptográfica mais significativa da história do iMessage com a introdução do PQ3, um protocolo criptográfico pós-quântico inovador que avança o estado da arte em mensagens seguras de ponta a ponta. Com criptografia resiliente a comprometimentos e amplas defesas até mesmo contra ataques quânticos altamente sofisticados, o PQ3 é o primeiro protocolo de mensagens a depreender o que chamamos de segurança de Nível 3 – fornecendo proteções de protocolo que superam aquelas em todos os outros aplicativos de mensagens amplamente implantados. Até onde sabemos, o PQ3 possui as propriedades de segurança mais fortes de qualquer protocolo de mensagens em graduação do mundo.

Segurança quântica do iMessage

Signal foi a primeira plataforma de mensagens em graduação a anunciar um aprimoramento de segurança de criptografia pós-quântica (PQC) no outono pretérito com um mecanismo de “estabelecimento de chave”.

No entanto, a abordagem da Apple tem duas camadas de segurança com estabelecimento de chave PQC, muito porquê rechaveamento PQC contínuo.

Ainda não existe um padrão da indústria para qualificar protocolos de criptografia clássicos versus PQC, portanto a Apple desenvolveu seu próprio sistema de classificação. Veja porquê fica e porquê o PQ3 recebeu o nome de PQC nível 3:

A Apple diz que a mudança da Signal para incluir o estabelecimento de chave PQC (nível 2) “é um passo crítico e bem-vindo” que colocou sua segurança supra de todas as outras plataformas de mensagens. No entanto, só pode oferecer segurança quântica se a chave da conversa permanecer intacta.

No Nível 2, a emprego da criptografia pós-quântica é limitada ao estabelecimento inicial da chave, fornecendo segurança quântica unicamente se o material da chave da conversa nunca for comprometido. Mas os adversários sofisticados de hoje já têm incentivos para comprometer as chaves de criptografia, porque isso lhes dá a capacidade de descriptografar mensagens protegidas por essas chaves, desde que as chaves não mudem. Para proteger melhor as mensagens criptografadas de ponta a ponta, as chaves pós-quânticas precisam mudar continuamente para estabelecer um limite superior sobre quanto de uma conversa pode ser exposta por qualquer comprometimento de chave único e pontual – ambos agora e com futuros computadores quânticos.

É aí que entra o protocolo PQ3 (nível 3) da Apple, que protege tanto a chave inicial quanto a rechaveamento contínuo. É importante ressaltar que isso dá ao iMessage “a capacidade de restaurar rápida e maquinalmente a segurança criptográfica de uma conversa, mesmo que uma determinada chave seja comprometida”.

Conforme mostrado supra, a Apple prevê que os níveis futuros de segurança quântica incluirão autenticação PQC juntamente com o estabelecimento de chave PQC e rechaveamento contínuo.

Por que a criptografia pós-quântica é importante agora?

Embora muitos especialistas em segurança acreditem que ainda falta muro de uma dezena ou mais para vermos todas as capacidades dos computadores quânticos – porquê quebrar a criptografia clássica – há passos importantes a tomar agora para proteger contra futuros ataques aos dados de hoje.

A Apple destaca uma tática maliciosa chamada “Colheita agora, descriptografar depois”, contra a qual o PQ3 ajudará a proteger.

Um computador quântico suficientemente poderoso poderia resolver estes problemas matemáticos clássicos de maneiras fundamentalmente diferentes e, portanto – em teoria – fazê-lo com rapidez suficiente para ameaçar a segurança das comunicações criptografadas de ponta a ponta.

Embora esses computadores quânticos ainda não existam, os invasores com recursos extremamente bons já podem se preparar para sua verosímil chegada, aproveitando a queda acentuada nos custos modernos de armazenamento de dados. A premissa é simples: esses invasores podem coletar grandes quantidades de dados criptografados atuais e arquivá-los para referência futura. Mesmo que não possam descriptografar nenhum desses dados hoje, eles podem retê-los até adquirirem um computador quântico que possa descriptografá-los no horizonte, um cenário de ataque espargido porquê Harvest Now, Decrypt Later.

E, evidente, à medida que ocorre o aumento dos computadores quânticos, já ter segurança avançada em vigor ajudará a prevenir os ataques quânticos actuais do horizonte, muito porquê os esforços para desencriptar dados roubados do pretérito.

Quando será lançada a segurança quântica do iMessage?

- Você pode atualizar seu iMessage com PQ3 instalando o iOS 17.4 beta (junto com os betas iPadOS 17.4, macOS 14.4 e watchOS 10.4)

- A segurança quântica PQ3 para iMessage chegará para todos os usuários com os lançamentos públicos do iOS 17.4, iPadOS 17.4, macOS 14.4 e watchOS 10.4

A Apple diz que “as conversas do iMessage entre dispositivos que suportam PQ3 estão aumentando maquinalmente para o protocolo de criptografia pós-quântica”.

E o protocolo PQ3 “substituirá totalmente o protocolo existente em todas as conversas suportadas levante ano”.

Mais detalhes sobre a segurança quântica do iMessage (PQ3)

Ao gerar o PQ3, a Apple diz que tinha cinco requisitos:

- Apresente a criptografia pós-quântica desde o início de uma conversapara que todas as comunicações sejam protegidas de adversários atuais e futuros.

- Mitigar o impacto dos principais compromissos limitando quantas mensagens passadas e futuras podem ser descriptografadas com uma única chave comprometida.

- Use um design híbrido combinar novos algoritmos pós-quânticos com algoritmos atuais de curva elíptica, garantindo que o PQ3 nunca possa ser menos seguro do que o protocolo clássico existente.

- Amortizar o tamanho da mensagem para evitar sobrecarga suplementar excessiva da segurança suplementar.

- Use métodos formais de verificação para fornecer fortes garantias de segurança para o novo protocolo.

Cá estão mais detalhes sobre as chaves públicas PQC que a Apple está usando:

O PQ3 introduz uma novidade chave de criptografia pós-quântica no conjunto de chaves públicas que cada dispositivo gera localmente e transmite aos servidores Apple porquê segmento do registro do iMessage. Para esta emprego, optamos por usar chaves públicas pós-quânticas Kyber, um algoritmo que recebeu um fiscalização minucioso da comunidade global de criptografia e foi selecionado pelo NIST porquê o padrão do mecanismo de encapsulamento de chave fundamentado em estrutura de módulo, ou ML-KEM. Isso permite que os dispositivos emissores obtenham as chaves públicas de um receptor e gerem chaves de criptografia pós-quântica para a primeira mensagem, mesmo se o receptor estiver offline. Referimo-nos a isto porquê estabelecimento inicial de chave.

O PQ3 recebeu duas verificações formais do Professor David Basin, que lidera o Grupo de Segurança da Informação da ETH Zürich e é um dos inventores do Tamarin – “uma instrumento líder de verificação de protocolo de segurança que também foi usada para julgar o PQ3”.

O professor Douglas Stebila da Universidade de Waterloo, que tem vasta experiência em pesquisa de segurança pós-quântica para protocolos de Internet, também verificou formalmente o PQ3.

Acesse o item completo da Apple sobre segurança quântica PQ3 para iMessage para obter mais detalhes técnicos sobre a mecânica de estabelecimento de chave PQC, rechaveamento PQC, preenchimento e criptografia, autenticação e muito mais.

Imagem principal de 9to5Mac